Windows 2003 server /nacho/Windowserver/Humanlinks

Bueno…Después de semestres completos con una adicción en plataformas Linux..Hoy me estrello contra el mundo y me doy cuenta que a nivel empresarial Windows Server es el auge de los servidores (Triste pensar en algo como eso)….

En fin el siguiente tuto lo que hará sera introducirnos un poco en este mundo Windows server, y aunque la versión 2003 Server esta algo pasadilla, sigue siendo una de las mas utilizadas en el mundo.

Editor de directivas:

- Ingresar en la consola:

Inicio>Ejecutar>mmc

- Vamos a abrir un archivo para hacerle transformaciones (En este caso abriremos el gpedit), vamos entonces a:

Inicio>Mi PC> Disco local C:>Windows>System32>gpedit.msc

Configuracion de registros

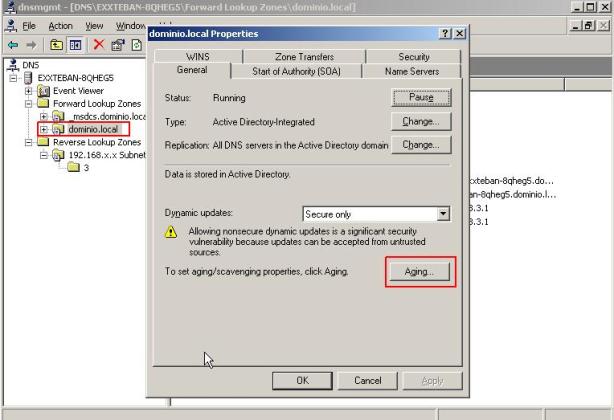

- Cuando una maquina intenta conectarse el en DC genera un nuevo registro en cada conexión, y esto nos genera muchisimo trafico innecesario en la red, ya que posiblemente ni su nombre ni dirección IP han cambiado, para esto entonces podemos configurar que cada determinado tiempo permita a dicha maquina, ingresar un nuevo registro, esto lo hacemos en la configuración de DNS:

Inicio>Herramientas administrativas>DNS

- Ahora nos situamos en el dominio o si queremos podemos situarnos en todos los dominios….En este caso lo haremos en un solo dominio, y damos clic derecho>propiedades, una vez allí damos clic en «Agin»

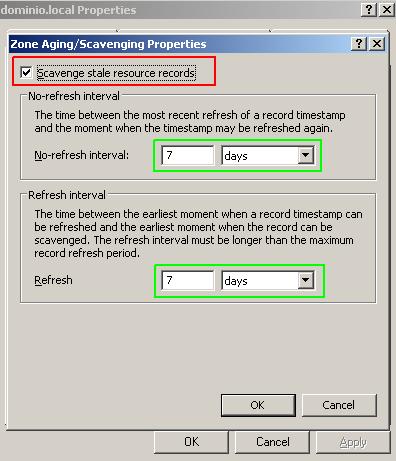

- En la primera opción que nos muestra nos esta diciendo que después de que la maquina de registre una primera vez no permita otro registro (si es igual) hasta dentro de siete días, osea que al octavo día puede generar un nuevo registro. Por otro lado la segunda opción dice que sumadas las dos opciones osea: 14 días en este caso, si la maquina no se volvió a registrar, dicho registro sea borrado.

Nota: Esto lo hacemos tanto para la zona directa como para la zona inversa

- Bueno, una vez se haga esto, debemos configurar el servidor DNS para que programe el trabajo de limpieza, para esto nos situamos encima del servidor>clic derecho>propiedades

- Vamos a la pestaña «Avanzada» y en la parte inferior habilitamos la limpieza dando clic en la casilla de verificación:

Nota: Los registros creados manualmente no expiran, por esta razón en caso de que queramos determinar un tiempo de expiración de un registro creado manualmente, debemos también configurarlo manualmente. Veamos como:

- Vamos a probar creando un registro tipo A de prueba, para posteriormente ver como configurar su expiración en caso de que así lo deseemos, primero que todo vamos a habilitar la vista avanzada de nuestro server DNS:

view>advanced

- Una vez hecho esto, vamos a crear un registro de prueba, lo haremos en este caso en la zona directa. Nos paramos entonces en el lado derecho y damos clic derecho>New Host (A):

- En ambientes de prueba llenaríamos el cuadro tal y como se ve en la imagen, y por ultimo clic en «Add host» luego clic en «Done»:

- Activamos la casilla que esta subrayada en verde, y voila ¡¡ 🙂

- También podemos hacer el mismo proceso, pero para todas las zonas, para esto nos ubicamos encima del servidor, damos clic derecho>set aging….

- Para hacerlo manualmente, indicándole que desde el día de hoy comience el conteo, osea en nuestro caso los siete días, vamos a dar clic derecho encima del server>Scavenge stale resource records:

- Configurando los reenviadores:

En este punto podemos hacerlo de dos formas, una seria configurando como reenviadores las direcciones IP de los DNS de nuestra ISP, u otra podria ser configurar los reenviadores para que los mande a OpenDNS que es una empresa que tiene unos servidores con una cache inmensa donde hay muchisimas zonas, en esta ocasion lo haremos con OpenDNS.

- Nos ubicamos entonces encima del nombre del servidor>clic derecho>Propiedades:

- Una vez allí, vamos a dar clic en la pestaña «Forwarders«:

- Agregamos dos direcciones en este caso, las que vemos en pantalla. Escribimos cada direccion y le damos en la opción «Add«

- Finalmente damos clic en «OK«

******************************************************************************************

Replicar un controlador de dominio secundario:

- Vamos a :

Inicio>Herramientas administrativas>Active directory services and sites

- Nos desplazamos por la estructura de carpetas hasta que veamos las opciones marcadas de color verde en la siguiente imagen:

- Una vez allí damos clic derecho en alguno de los «NTDS settings» y vamos a la opción que se muestra en la imagen, con esto lo que hacemos es forzar a que se establezcan conexiones mas rápidamente, debemos hacer lo mismo para los dos «NTDS settings«

- Ahora vamos al lado derecho de la pantalla y damos clic derecho>Replicate now

Nota: Hacemos lo mismo para cada controlador de dominio.. Y listo 🙂

********************************************************************************

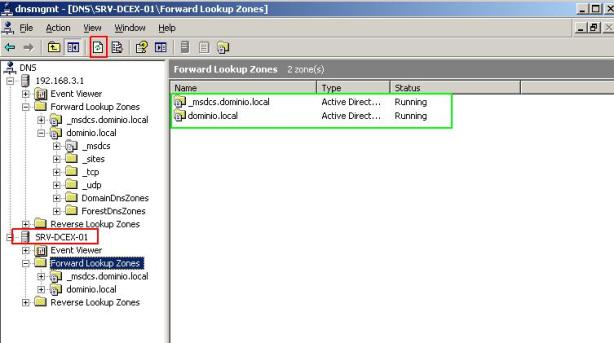

Configurar replicación de DNS en un controlador de dominio secundario:

- Vamos a la consola de configuración de DNS y damos clic derecho>Connect to DNS server

- Ponemos la dirección IP del controlador de dominio primario:

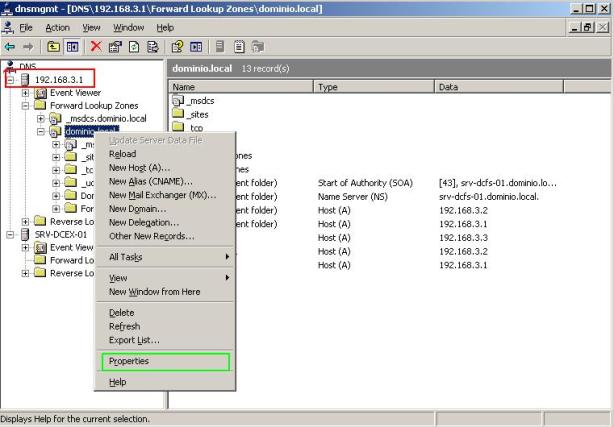

- Una vez conectados nos aparece el controlador de dominio principal, y hacemos lo que se ve en la siguiente imagen:

- Vamos a la pestaña «Name server»

Nota: Vemos que por ahora solo esta el servidor primario.

- Ahora vamos a agregarlo, y damos clic en «Add», luego ingresamos el nombre de la maquina y la resolvemos o directamente ponemos la dirección IP, debemos poner el FQDN, tal y como vemos en la imagen, y luego damos clic en «Resolver»:

- Se crea un registro NS para el DC secundario, tal y como vemos en la imagen:

- Ahora vamos a el dominio secundario y veamos si ya aparece la zona replicada:

Nota: Efectivamente nos aparece la zona replicada, y recordemos que debemos actualizar para que nos las muestre. En este servidor también debemos configurar a mano, los reenviadores, ya que estos no se replican. También podríamos habilitar que se borren los registros que estén expirados, después de siete días.

- Podemos permitir las transferencias de zonas a servidores «Miembros» osea que nos son controladores de dominio, como para hacer un BackUP, lo hacemos de la siguiente forma:

- Vamos a la pestaña «Zone tranfers», y una vez alli ponemos las configuraciones que vemos en la imagen, y empezamos a ingresar las direcciones IP o la direccion IP del servidor de BackUP:

****************************************************************************

Configurar replicación de servidores WINS

- Vamos entonces a hacer lo que nos muestra la imagen:

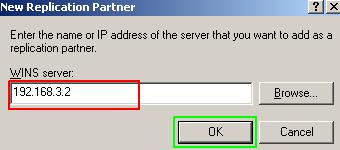

- Ingresamos la dirección IP del DC secundario:

- Hacemos lo mismo pero esta vez desde el DC secundario hacia el DC primario:

- Por ultimo iniciamos la replicación en los dos DC:

- Una vez repliquemos si vamos a:

Nota: Vemos finalmente como nos muestra los registros de WINS replicados. Debemos tener en cuenta que dependiendo que tan grande sea nuestra red, tardara un poco mas en actualizarse.

*************************************************************************

Configurar DHCP para que que datos de configuración de controlador DC primario y secundario:

- Vamos a la consola de administración de DHCP, y nos ubicamos donde nos muestra la imagen:

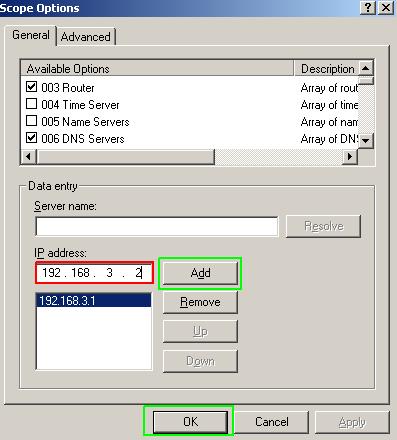

- Una vez allí damos doble clic en DNS servers y agregamos la dirección IP del DC secundario:

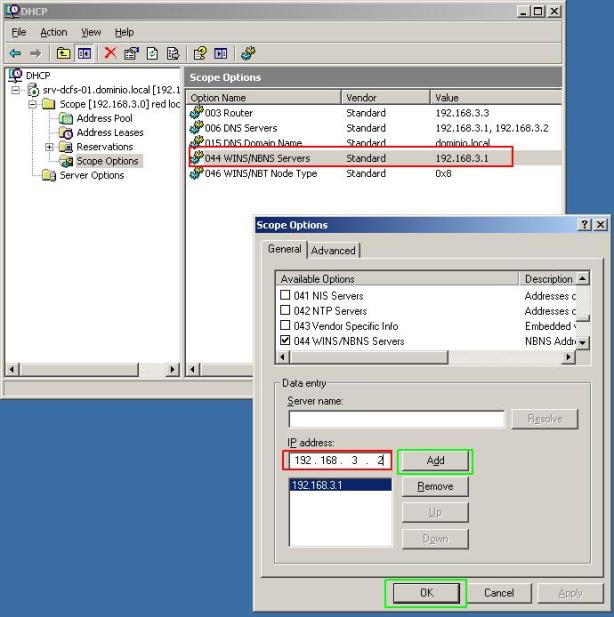

- Lo mismo para agregar el servidor WINS que hay en el DC secundario. Veamos como:

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

Servidor Exchange

Veamos algunas de las configuraciones que podemos realizar en la consola de administracion de Exchange.

- Ingresamos en la consola de administración:

Inicio>Todos los programas>Microsof exchange>Administrador del sistema

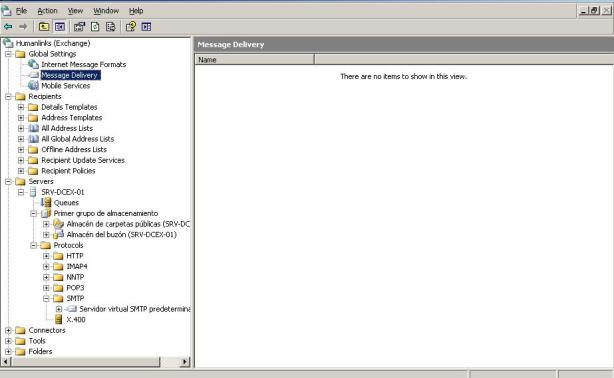

- Vemos algo como lo siguiente:

- Veamos como configurar cuotas de buzón para los usuarios de Exchange:

Damos clic derecho en Almacén del buzón >Propiedades

- Una vez allí damos clic en la pestaña «Limits«

Vemos estos espacios:

Issue Warning: Acá definimos en que limite de almacenamiento en el buzón, los usuarios van a recibir una advertencia indicándoles que deben borrar o exportar los correos ya que se esta llenando su cuota de buzón. (Todos estos valores se expresan en Kilo Bytes).

Prohibit send: Definimos el limite de almacenamiento después del cual el usuario no podrá enviar correos.

Prohibit send and receive: Aquí definimos el limite en el cual el usuario no podrá enviar ni recibir correos.

Warning message interval: Cada cuanto se van a enviar los mensajes de advertencia, para los usuarios que excedan los limites establecidos.

Keep delete items for day: Cuantos días van a permanecer los correos que sean borrados por los usuarios de sus papeleras de buzón.

Keep delete mailboxes: Cuanto tiempo van a permanecer los correos de usuarios que se hallan borrado.

Nota: Para hacer la conversion de Megas a Kilo Bytes lo hacemos con la siguiente formula: Cantidad de Megas X 1024. Ejemplo:

5M X 1024 = 5120

**********************************************************

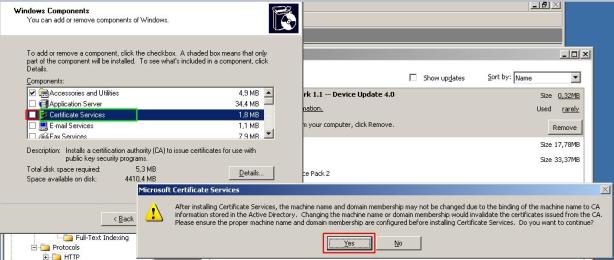

Instalar Autoridad Certificadora:

- Vamos entonces a Agregar o quitar componentes de Windows (Ya nos sabemos la ruta de memoria ) 🙂

- Y allí nos ubicamos y chuleamos en la casilla de Certificated services, y nos aparece una advertencia diciéndonos que el nombre del dominio ya no podrá cambiar, le damos en OK:

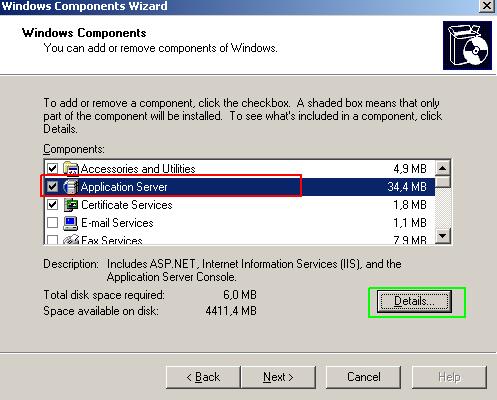

- También debemos instalar el servicio de IIS, nos ubicamos y chuleamos la casilla de Aplication server y luego damos clic en «Detalles«:

- Luego solo debemos seleccionar «ASP.NET«, damos OK y luego Next:

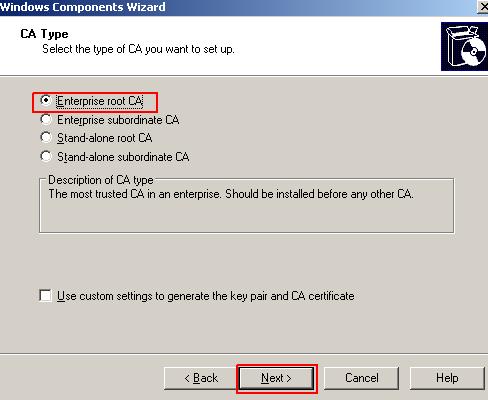

- Luego de dar «Next» nos aparece la siguiente ventana donde le decimos que vamos a instalar una entidad cetirficadora raiz, damos clic en «Next«

- Luego ponemos como nombre el nombre que queramos en nuestro caso «Humanlinks», en el campo que sigue ponemos el sufijo del dominio publico, en nuestro caso «humanlinks.com.co» y por ultimo el periodo de validez de la entidad certificadora, en nuestro caso «10 años»:

En mitad de la instalación nos aparece un mensaje diciéndonos que debemos instalar ASPs, solo le damos clic en «YES«, y voila ¡¡¡… Nuestra entidad certificadora queda instalada. 🙂

Solicitar certificado a la CA:

- Inicio> Herramientas administrativas>IIS

- Luego nos ubicamos en Default web site>Clic derecho>Propiedades, una vez alli nos ubicamos en la pestaña «Directory security«, damos clic en «Server certificate«:

- Nos aparece un asistente, damos clic en «Next«:

- Luego le decimos que vamos a crear un nuevo certificado, y le damos en «Next«:

- Escogemos la segunda opción para que se mande la petición inmediatamente a la CA:

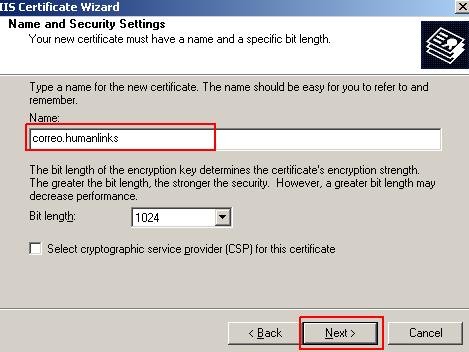

- En la siguiente ventana se nos pide un nombre que podamos recordar fácilmente, ponemos el que queramos:

- Luego nos pide una info, podemos poner la que queramos, no tiene que ser información valida:

- Luego nos va a pedir que asignemos un nombre con el cual los usuarios externos van a ingresar a nuestro servidor de correo, desde sus browsers, entonces ponemos un nombre con el dominio que hallamos comprado:

- Nos pide información de nuestra ubicacion, podemos poner la que queramos:

- Dejamos el puerto por defecto para comunicaciones SSL:

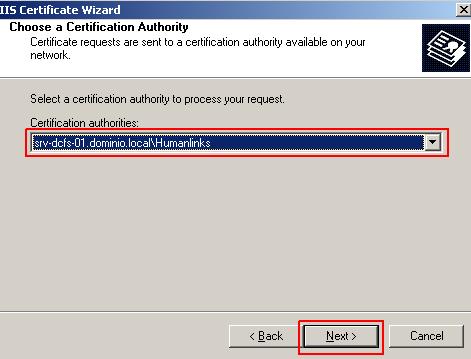

- En la siguiente ventana el auto detecta con el AD que unidades CA hay instaladas en el dominio:

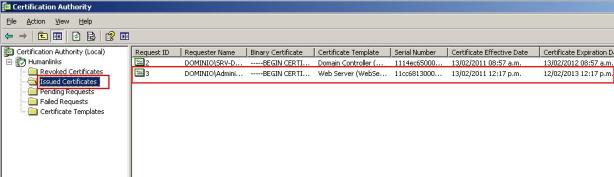

- Luego es cuestión de dar siguiente>siguiente y finaliza la emisión del certificado, una vez hecho esto podemos ir al servidor que tiene la CA, y verificamos si tenemos ya el certificado firmado:

- Seria bueno crear una zona para que nos resuelva internamente con el nombre de dominio publico, de esta manera los equipos dentro de la LAN no transmitirían peticiones a la red WAN, ya que esto nos puede generar conflictos con nuestro Firewall.

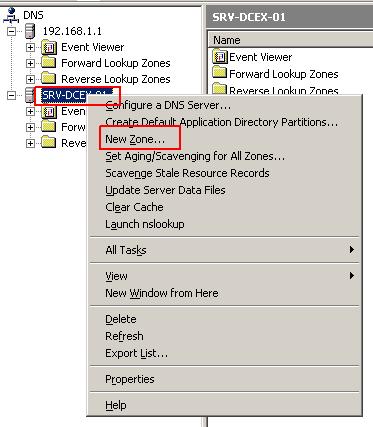

- Entonces vamos a irnos a nuestro servidor de Exchange y abrimos la consola de DNS. Una vez alli vamos a dar clic derecho encima del servidor>Nueva Zona:

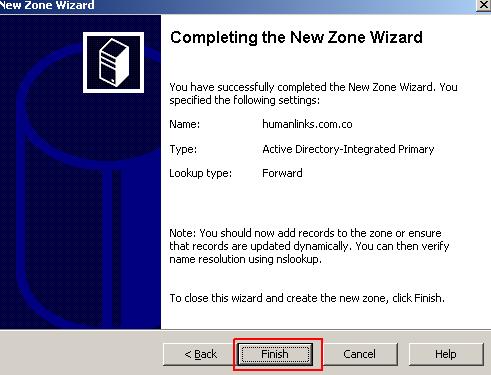

- Luego nos aparecerá una asistente donde hacemos casi los mismos pasos de cuando configuramos la primera zona:

Esperamos que esta nueva zona se replique en los demás controladores de dominio 🙂

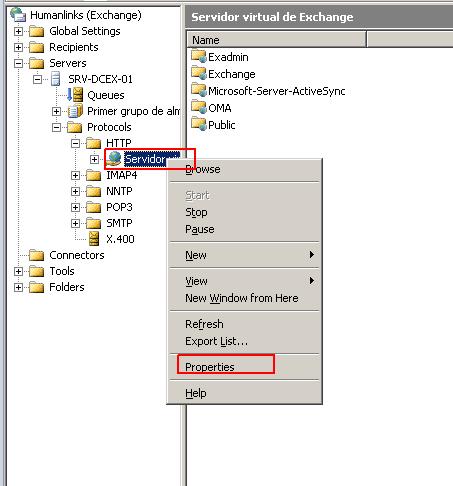

- Ahora vamos a habilitar un formulario de autenticación de HTTP desde la consola de administración del Exchange:

Inicio>Todos los programas>Microsoft Exchange>Administrador del sistema

- Allí nos ubicamos en la ruta que se muestra en la siguiente imagen, damos clic derecho>propieadades

- Allí vamos a la pestaña «Settings» y vamos a habilitar un formulario de autenticacion para el OWA (Outlook Web Access), veamos como debe quedar:

- Aparece un mensaje diciéndonos que debemos configurar SSL, y que debemos reiniciar ISS. La configuración de SSL ya la hemos hecho, pero si queremos estar seguros podemos irnos a la consola de ISS encima de Default Web Site damos clic derecho>propiedades, y vemos la siguiente imagen donde debe aparecer el puerto 443 en el campo de SSL

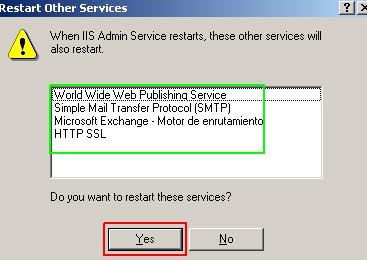

- Debemos también reiniciar ISS, para esto vamos e Ejecutar, y escribimos services.msc

- Buscamos el servicio, damos clic derecho>restart

- Vemos un mensaje que nos dice que se van a inicar otros servicios, decimos «Yes«

- Finalmente se reinician todos los servicios, y ahora cuando intentemos ingresar al OWA desde una maquina cliente, vemos el siguiente formulario:

RPC sobre HTTPS:

La ventaja que nos va a dar este tipo de configuración es la posibilidad de que un cliente que este fuera de la oficina con un portátil, pueda conectarse a través de HTTPS y el usuario va a tener una interfaz igual que como si se estuviese conectando desde la red interna.